�ڔ��ֻ��D���˳��У���I�W�j߅������ģ�����h���k�������ƭh�����Ƅ��O��͵������fͬ�ɞ鳣�B�����y��ȫ�ܘ����y�ԑ����o̎���ڵĽ�����������l���s�ăȲ����{�����y��ȫ�ܘ����R�������������

• ߅��ʧЧ������k��ģʽ�ȾW/��W����ģ��

• �o�B�������̶����ޟo���m���ӑB�I������

• ���c���o������߅��ͻ�Ƽ�����ȫ��ʧ��

�������@�ӵı����£������μܘ����\��������"�������Σ�ʼ�K��C"�ĺ����������ȫ���ď���ه�W�jλ���ж����Ŷ��D�������J�C�c�ӑB�ڙ࣬���F��ÿ���L��Ո��ľ������ܿء��@һ�������¶��x�ˬF����ȫ�ܘ���߉���ġ������o�B�����D��ӑB�����u�����Ĵַř������D����С������ԭ�t��

���Č�������������ΰ�ȫ�ܘ��ĺ��ęC���������������Ό��F������ȫ���B���ͨ�^�Ŷ�̩�yԇ�x���M�Ќ��I��C���_�������εİ�ȫ�ɿ���

�����β��dž�һ���g������һ�N�ں����ݰ�ȫ���K�˷��o�����x�������đ��Կ�ܡ���Ҫͨ�^���������g֧���ؘ����o�wϵ��

• �ӑB��������������IAM���F���m������C��ؓ؟�����J�C�c���������ṩ���r���������ģ�

• �����L��������SDP���g�M�ϡ����x+�����[��+SPA������ֹ�W�j�����δ�ڙ�̽�y���������������ĄӑB������С���W�j�L��߅�磬�[���YԴ��

• �L�U���m����ZTNAͨ�^�����m�L�U�u�������ṩ��ȫ���h�̑����L�������������ij��m��C�����м������L�����ơ�

�����εĺ��ărֵ�����m�����ӻ��I�Ո������oՓ�DZ����h���k����ȫ�����F���ƭh���o�p�ܿأ�߀�DZ��o�P�I���A�Oʩ���M�㏊��ҎҪ�������ζ����ṩ�`���Ҹ߰�ȫ�ԵĽ�Q������������һЩ���͵������Α��È�����

�ڻ���ƭh���У����M�п����YԴ�ļ����Ȳ��Ԉ��У����┵��й¶��

• ���h���k�������У��T��ͨ�^��ͬ�O�������I�W�j���_��ÿ���L�������^��������У��ֹδ�ڙ��L����

• ͨ�^ģ�M�����m�����{�����������Ñ��О�������r�R�e�����L���������r�|�l�L����������J�C��

• �����W�����У������������O�䌍�F�������ݹ�������ͨ�^�O��ָ�y���g�^�ֺϷ��c��ð�K�ˡ�

�錍�F�����Ñ�ʹ�ú�Ҏ�O���L��ָ���ڙ��YԴ�ĘI�����������η����ĺ���߉���£�

�� �����J�C�A�����Ñ��L���I��ϵ�y�r��IAM�����M�ж������J�C���O���Ҏ�z�飬�����Ñ���ɫ���Ɏ��L�U�u�ֵ��R�r���ƣ�

�� �W�jӰ���c�B�ӽ������Ñ��K�˰l�ͼ���SPA������������Cͨ�^���_�Ŷ˿ڣ�SDN���������ƃH�L���ڙ��YԴ��

�� ���ü��L�������� ZTNA�W�P�[���挍������IP���ӑB�����L�����ƣ��H���ڙ�ܣ������r�O�y�������Kֹ��Ԓ��

�� ���m�O���c���m���{����SDP/ZTNA/IAM���P��־�yһ�R�밲ȫ�B�ݸ�֪����ƽ�_��UEBA����z�y��������IAM���N���ơ�SDP���F��朽ӡ�ZTNA�Kֹ��Ԓ��ͬ�r�|�l����T�澯�ȡ�

���Ŷ�̩�����Μyԇ����

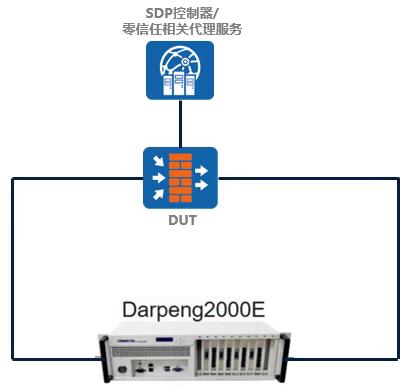

��.��ǰ�����η����Ĝyԇ��Ҫ������C��ӑB�L�����ơ����m������C����С����ԭ�t�ڌ��H�����е���Ч�ԡ��Ŷ�̩�Ƴ�����47�Ӝyԇ�x��DarPeng 2000E���{���侫�ʵ�����ģ�M�͘I�շ��棬�Ɍ������μܘ��ĺ��������M����C��

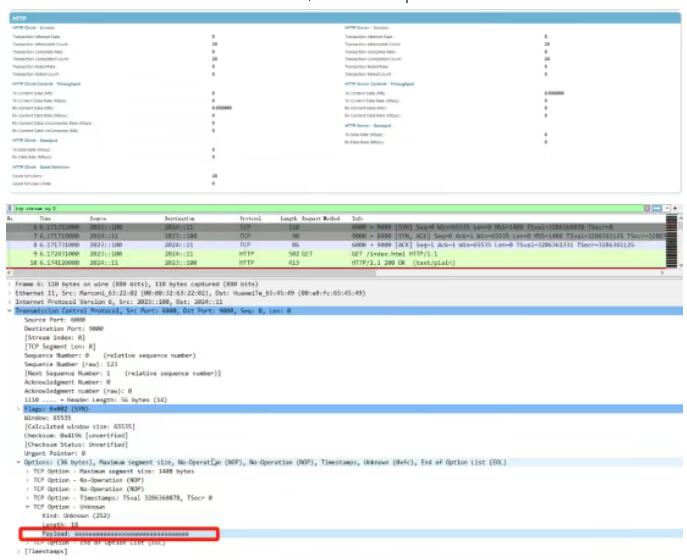

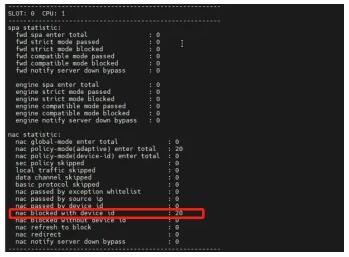

��TCP�����в����Զ��xoption�ֶ�y�������Ñ���Ϣ����Ҫ�زġ����O��ID�����x��ʹ�ü����㷨�����O����而��O��ID�M�м���̎����

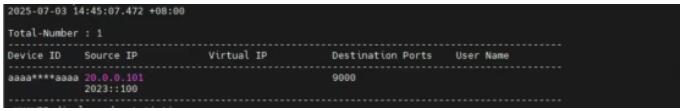

�����Ñ���Ϣ�������Ñ�ԴIP��ַ���O��ID�����Sԓ�Ñ��L���Ķ˿ڣ�����SDP�W�P�Y��ԴIP���O��ID���Д��Ñ��Ƿ������Ñ��������L���˿��Д��Ƿ����L���Ϸ��˿ڡ�

��.��http�^�����������Զ��x�ֶΣ����ڔy���Ñ����ơ����������Լ��Զ��xCookie�y���O�����ƣ������ڇ��������У�����ơ�

• �Ñ����ƣ�����У��Ñ��Ƿ��^�J�C��

• �O�����ƣ�����У��Ñ��Ƿ�ʹ�úϷ��Ŀ͑����L�����ã�

• �������ƣ�����У����Ñ��Ƿ��Б��õ��L�����ޡ�

�yԇ�ؓ䣺

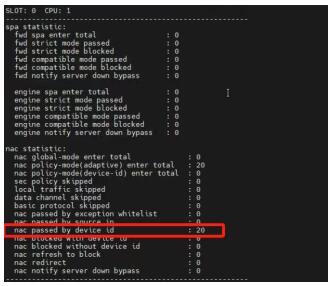

����1��SDP�������°l��ԴIP�Ŀ����Y�a��DUT�_���W�j�����J�C���y�����_�O��ID�������L�����y���e�`�O��ID������ࡣ

• ��SDP�������°l��ԴIP�Ŀ����Y�a��DUT

• �ڃx���ľW�j���������ӌ������o�B���C�����Ì�����Source-IP

• �ڃx���Ĝyԇ�M��������������TCP�����У�ʹ�����ӕr�g����������_���O��ID��Ҳ�ɸ������H����ʹ���O��ID���ܲ���������O�����

• ���Ӝyԇ��֮����DUT�ϲ鿴�W�j������r���W�j������Cͨ�^

• �x���yӋ�@ʾ���ИI�Օ�Ԓ�������ɹ���ץ���@ʾtcp���Ĕy�����_���O��ID

• �ڃx���Ĝyԇ�M��������������TCP�����У�ʹ�����ӕr�g��������e�`���O��ID

• ���Ӝyԇ��֮����DUT�ϲ鿴�W�j������r���W�j������Cʧ��

• �x���yӋ�@ʾ���ИI�Օ�Ԓ������ʧ����ץ���@ʾtcp���Ĕy���e�`���O��ID

����2��SDP�������°l������ԴIP�Ŀ����Y�a��DUT�_���W�j�����J�C�����mSDP�������°l��ϢIP1�����Ŀ����Ñ�1�¾���ԓ�Ñ����m�L��������ࡣ

• ��SDP�������°l������ԴIP�Ŀ����Y�a��DUT

• �ڃx���ľW�j���������ӌ������o�B���C�����Ì����Ñ�1��Source-IP

• �ڃx���Ĝyԇ�M��������������TCP�����У�ʹ�����ӕr�g����������_���O��ID��Ҳ�ɸ������H����ʹ���O��ID���ܲ���������O�����

• ���Ӝyԇ��֮����DUT�ϲ鿴�W�j������r���W�j������Cͨ�^

• �x���yӋ�@ʾ���ИI�Օ�Ԓ�������ɹ���ץ���@ʾtcp���Ĕy�����_���O��ID

• SDP�������°l��ϢIP1�����Ŀ����Ñ�1�¾���ֻ���Ñ�2�Ŀ����Y�a��Ϣ

• DUT���Е�Ԓˢ�º�SDP�J�Cʧ���o���½�������Ԓ���W�j������C��ͨ�^

• �x���yӋ�@ʾ���ИI�Օ�Ԓ������ʧ��

����3��IAM֪ͨDUT��ָ�������M���ϻ��������|�lDUT�������Ɍ��������헡�

• �ڃx���ľW�j���������������Ñ�client1/client2/client3�������o�B���C

• �����ڃx���Ĝyԇ�M������Client/Server���á���Client���á����^�����У������ό����������Ñ����Ñ����ƺ͑�������

• ���Ӝyԇ��֮��DUT�����Ɍ����ľ�����

• �x���yӋ�@ʾ���ИI�Օ�Ԓ�������ɹ���ץ���@ʾhttp���Ĕy�����_������

• IAM֪ͨDUT��ָ�������M���ϻ����Ñ�client2�����Ʊ��ϻ�

• �x�����°l���������|�lDUT�������Ɍ����ľ�����